Hallo zusammen!

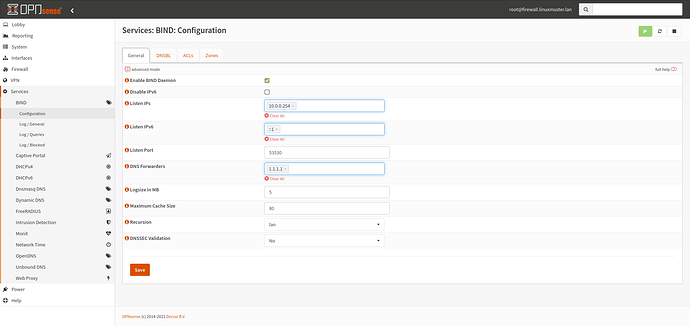

Ich versuche gerade einen Webfilter in der OPNSense einzurichten. Dazu habe ich auch diesen Thread gelesen: OPNSense: Welche Einstellungen bei DNS-Server?

Folgende, in die OPNSense integrierbare Filterung, wäre sehr komfortabel:

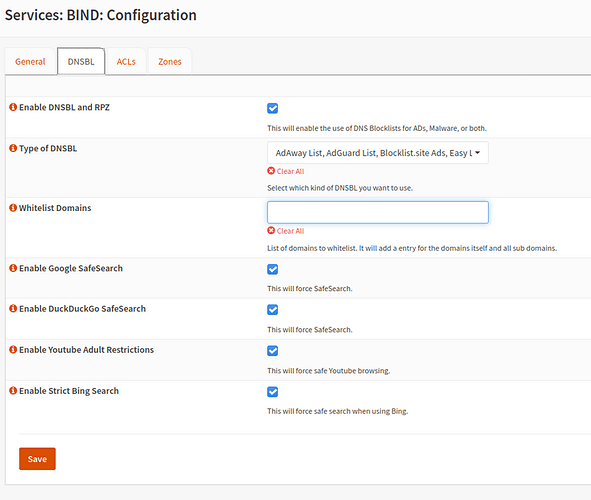

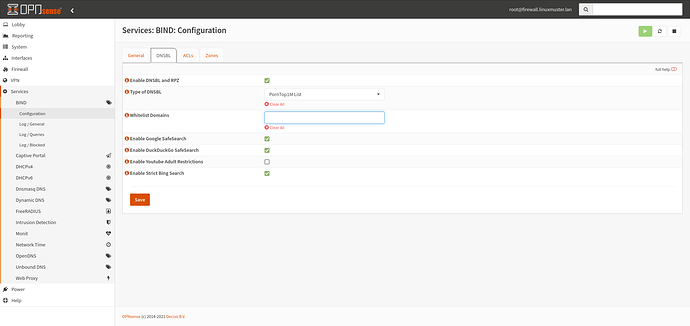

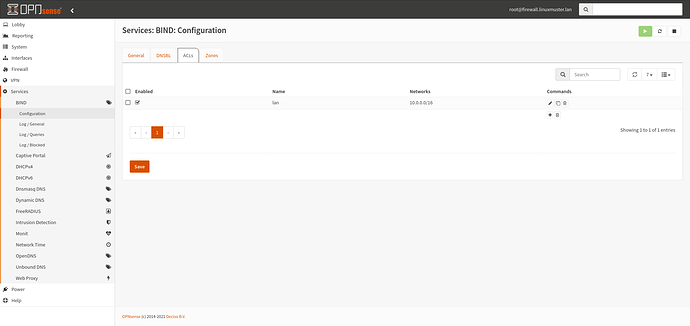

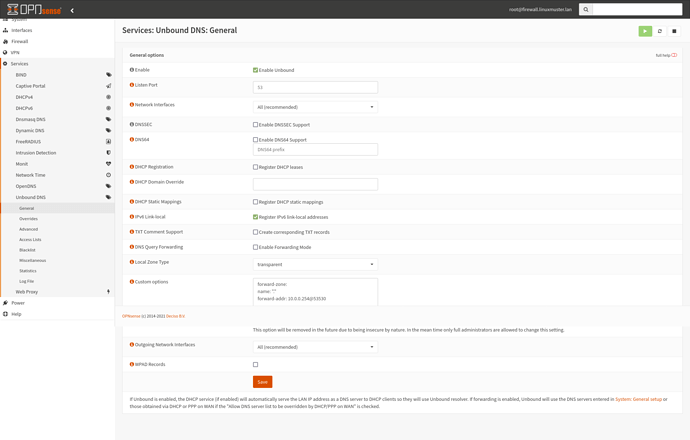

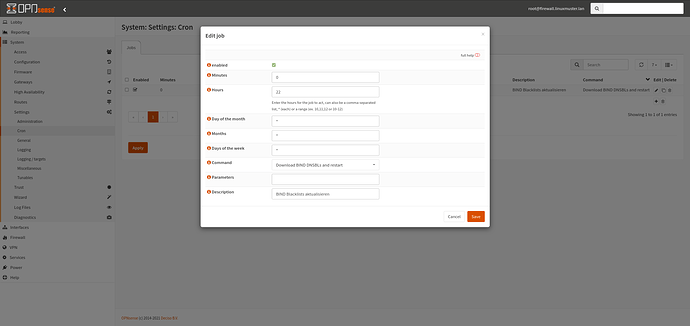

https://www.routerperformance.net/opnsense/dnsbl-via-bind-plugin/

Allerdings bekomme ich das nicht so wie in der Anleitung zum Laufen - die Einstellungen von LM scheinen zu komplex zu sein. Hat jemand eine Idee?

Auch der Hinweis im blauen Kasten in dieser Anleitung führte nicht zum Erfolg:

https://docs.opnsense.org/manual/how-tos/bind.html

edit: Ich hatte einen Denkfehler - der Hinweis im blauen Kasten führt zum Erfolg - siehe Anleitung weiter unten!

Vielen Dank!

Grüße Noah

Ergänzung:

Die dort verlinkte noch einfachere Möglichkeit " Blocking Ad’s (Option 0 – NEW)" unter: Using pfBlocker features in OPNsense – Routerperformance ist noch einfacher eingerichtet, aber funktioniert nur so lala - Adressen werden gesperrt, wenn man sie direkt aufruft, aber die Savesearch wird nicht erzwungen und man bekommt in der (Bilder-)suche auch nicht Jugendfreies zu sehen.