Hallo @jochen und @Till !

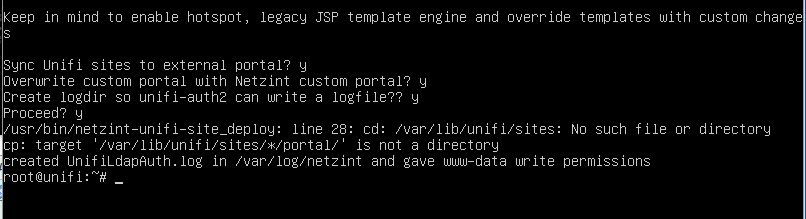

Ich habe das netzint-unifi-site_deploy nun auch mal laufen lassen. Bei mir lief es fast reibungslos durch – aber auch hier wurde gemeldet:

Sync Unifi sites to external portal? y

Overwrite custom portal with Netzint custom portal? y

Create logdir so unifi-auth2 can write a logfile?? y

Proceed? y

mkdir: cannot create directory ‘/var/www/html/guest/s/default’: File exists

created UnifiLdapAuth.log in /var/log/netzint and gave www-data write permissions

Das Verzeichnis hatte ich vorher bereits angelegt – daher ist das -wie schon oben vermutet- wohl nur eine Warnung?!? Das Verzeichnis wurde auch mit Inhalt befüllt… daher scheint es richtig gelaufen zu sein.

Danach steht in der Anleitung jedoch

In der main.cfg werden Subscription Keys, Unifi Einstellungen, LDAP Anbindung sowie Logging und Terms konfiguriert.

Ich nehme an, dass die Datei nicht main.cfg heißt (gibt’s hier nicht), sondern dass diese Datei gemeint ist?

/var/www/html/guest/s/default/maincfg.php

Dort muss (?) das Admin-PW für den Controller (leider) im Klartext eingetragen werden – unschön. Evtl änderbar? Wozu dient der Subscription-Key?

Die anschließenden Eintragungen bgzl

// LDAP Server

$ldap_bind_user_dn= ""; // "CN=ldapbind,OU=manager,DC=company,DC=com";

$ldap_bind_user_pw= "";

$ldap_base_dn = ""; // LMN dc=linuxmuster-net,dc=lokal, AD CN=Users,DC=domain,DC=local

$ldap_user_search_attribute ="sAMAccountName"; // AD sAMAccountName; ND uid; LMN uid

$ldap_group_search_attribute ="memberof"; // AD memberof; ND groupmembership;

$ldap_type = "generic"; // LMN (linuxmuster.net) or generic

$ldap_host = ""; // LDAP-Server IP/Hostname

$ldap_version = "4"; //LMN 3, AD 4

$group_ini = "groups.ini";

müssten ebenfalls nochmal genauer erläutert werden.

Zudem ist mir trotz des Hinweises nicht ganz klar, was für die lmn-v7 mit der Datei groups.ini angestellt werden muss: Ist das so gemeint, dass man neben den beiden Einträgen [Manager] und [user] zwei weitere, gleich aussehende Blöcke für [teachers] und [wifi] anlegen muss, damit das auch für Lehrer/Schüler nutzbar ist? Oder sind die bestehenden Einträge [Manager] und [user] zu löschen und gegen [teachers] und [wifi] auszutauschen?

Anschließend muss die OPNSense-Firewall Anfragen aus dem WiFi Netz auf das AD des lmn-Servers durchlassen, nehme ich mal stark an. Hast du eine entsprechende Regel eingetragen?

Letzter Punkt: Es sollte evtl mit aufgenommen werden, dass sich die Vorlagen der Dateien unter /var/lib/netzint-unifi-auth2/template/external_portal/ befinden, oder?

Weiter kann ich das ganze momentan nicht ausprobieren …

Schöne Grüße,

Michael