Hallo TomS u. a.,

auf meiner Todo-Liste steht seit dem Umstieg auf lmn 7 das Filtern mit Hilfe des Belwue-Proxys, so wie von Dominik hier beschrieben:

Im Lichte der Diskussion um Belwue macht dies nun vielleicht nicht mehr unbedingt Sinn, und so habe ich mich nach einer anderen Lösung umgesehen, z. B. dem Eintrag einer Blacklist. Allerdings hat mich schon Schritt 1 der Anleitung, auf die TomS dankenswerter Weise verwiesen hat, verunsichert:

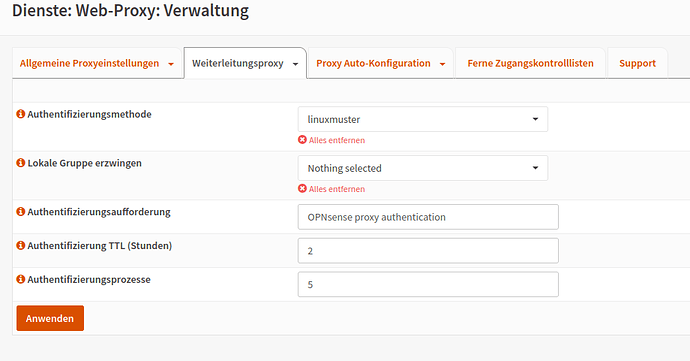

Per default sieht es da bei mir so aus:

Wenn ich, wie empfohlen, auf „Alles entfernen“ klicke, dann befürchte ich, dass evtl. die Blacklist danach funktioniert, aber vieles andere nicht mehr.

Viele Grüße

Wilfried