nein ohne ich habe das physisch getrennt über mehrere netzwerkkarten aber da ja am ende alles beim router landet und der schickt es an das pihole sollte es keine probleme geben wahrscheinlich wird bei dir dann die speerseite nicht auftauchen aber so schlimm ist das nicht da steht dann im browser kann keine verbindung aufbauen

der url filter von ipfire hat bei mir nie funktioniert ich hatte in der 6.2 und jetzt in der 7 schon pihole

aber im prinzip wird der url filter durch pihole ersetzt

ich glaube die machen das genauso das die einfach die dns anfrage falsch benatworten

aber dabei ist natürlich der nachteil das du bei belwue keine kontrolle über black und whitelist hast

bei pihole schon

die habe ich mir zusammengesucht hier ist zum beispiel eine gute quelle

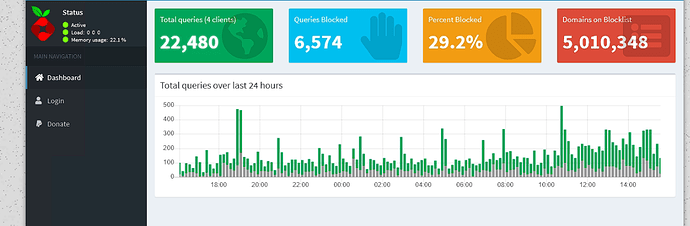

insgesammt habe ich über 5 millionen domains auf der blacklist

die trägst du einfach in pihole ein und er macht jede woche automatisch ein update

Lg Pascal